Враження від відвідування конференції OWASP Ukraine-2019

Враження від відвідування конференції OWASP Ukraine-2019.

5 жовтня 2019 у Львові відбулася чергова конференція з безпеки додатків OWASP Ukraine, яку організували та провели київський, харківський, львівський та дніпровський осередки (чаптери) OWASP.

Мою заявку на виступ знов затвердили, то чому б знов не поїхати на круту тусу до міста Лева?

Таксист, який віз мене від львівського вокзалу до місця проведення OWASP Ukraine (до речі, те саме, що і минулого року) поцікавився куди я їду; коли почув, що на конференцію з кібербезпеки, сказав, що його родич працює у львівському відділенні однією кібер-компанії і запитав «так а як убезпечити свій ФБ-акаунт від угону?». Довелося провести коротенький надшвидкий базовий тренінг з персональної кібербезпеки: паролі, двофактор, пасворд-менеджери, оте все. А потім я приїхав на вже знайому локацію і побіг всередину грітися, бо ж зимно якось на дворі.

Коротенько по організації заходу: приміщення дещо змінилося: прибрали такий собі другий поверх, хоча він був кльовий.

Wi-Fi був класний, навіть через VPN літало до 90Mbps up/down.

Перекладу з/на англійську традиційно не було, і це вже стає трендом конференцій: розуміється, що без англійської в кібербезпеці робити нема чого.

Шо ще: смачний обід, чудові кава-брейки, зачотне музло на перервах. Класні футболки.

Напередодні був день воркшопів, я ж потрапив лише на другий день. Судячи по складу тренерів, на воркшопах бути круто.

Після привітань та подяк спонсорам, першим виступив я. Розказував про нові пригоди #FRD, зі скріншотами та моїми коментарями. Відео має бути вже доступне. Чомусь таймер зворотнього відліку дав мені лише 32 хвилини, але я закінчив навіть на 7 хвилин раніше. Мабуть, не хотів навантажувати аудиторію на самому початку дня)

На перших хвилинах запитав усіх присутніх: хто знає що таке #FRD? (#FuckResponsibleDisclosure)?

Менше половини. Ну ок.

Точніше так: що таке #FRD знало майже половина присутніх. Йоу.

Сподіваюся, своїм виступом я налаштував відвідувачів на легкий та цікавий день: https://tinyurl.com/yy84vzkj (початок з 26:22)

Після виступу спустився на один поверх вниз, де прямо у зоні кава-брейків вело онлайн-трансляцію з конференції радіо Сковорода. Непогано так потринділи. Власне, до інтерв’ю запрошували багато кого: інших спікерів, організаторів, учасників. Майже півдня тривала пряма трансляція з конференції. Молодці, радіо Сковорода.

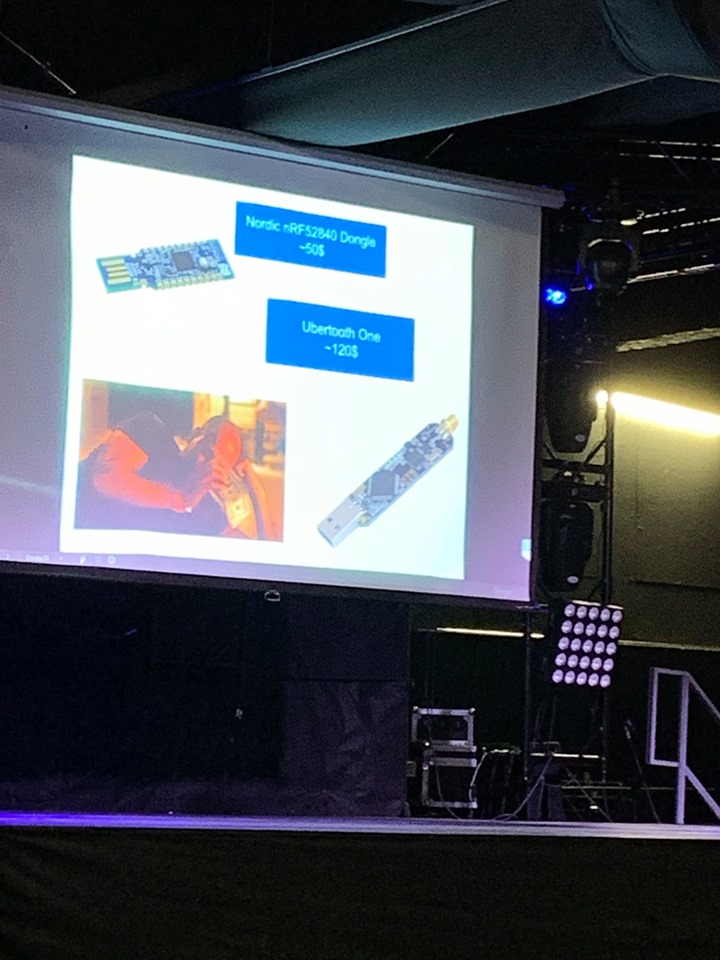

Потім слухав Алі Хусейн Алієва, яка розказував про Bluetooth Low Energy (BLE). І щоб сканити та фазити Bluetooth, можна купити девайси за 50 або взагалі за 5 доларів.

Після виступу його запитали: так шо, користуючись тими девайсами можна підслухати чужу розмову? – Можна. Можна навіть підкласти інший аудіо-файл.

Друге питання з залу: так а можна якось самому захистити свій BLE-девайс? – Мммм, ну якщо вмієте програмувати, то можна якісь милиці поставити, але…..

Боже, як страшно жити.

Потім слухав Едуарда Кійко та Даніїла Журавчака про DNS Security. Матеріал дуже технічний, і цікавий. Хлопці розказали про кілька кейсів: DNS Spoofing, Data Exfiltration via DNS, DNSpionage від Talos. Ще цікаво було про 46 легітимних піддоменів сайту Apple.com.

Тобто матеріал гарний і хлопці глибоко в темі, але хвилювалися і інколи не все було зрозуміло, на слайдах забагато інформації, перебор з англійськими термінами: було б непогано трохи покращити подачу матеріалу.

Після виступу мене просто порвало питання одного молодого хлопця: «а чи ви можете щось розказати про нові методи захисту від угону C&C ботнетів?». Це було найкраще питання конфи, ящитаю.

Ще слухав виступ Оксани Сайронової про звичайну роботу SOC-інженера: які техніки використовує малварь, типові патерни її поведінки, як боротися з false positive, малварь з цифровим підписом, як легітимний процес у Windows запускає нелегітимну dll-бібліотеку. Ніяких одкровень не почув, просто людина розказала про свою роботу. У аудиторії до виступу також запитань не було.

Сергій Короленко дуже класно, якось легко і популярно розказав про найпоширеніші веб-вразливості: remote code execution, SQL Injection, XML, HTML Injection, XSS і про ще зо два десятки вразливостей. Дуже сподобалася подача матеріалу: гладенько, без перевантаження, поставлена мова. Клас.

Загальне враження «ти ба яка розумна людина».

Андрій Кудюров розказував про ASVS (Application Security Verification Standard).

Що запам’яталося: проблема XY це коли клієнт має проблему Х, і думає, що для її вирішення потрібно Y. Малося на увазі, що розробник продукту часто не розуміє що таке пентест і чи він йому взагалі потрібен. We need somekind of pentest or something.

Black box pentest для продукту – це неправильно, тому що потрібна співпраця з розробниками, інакше не ефективно.

Ще озвучив відомий (але не усім) факт, що в OWASPу немає ніяких сертифікатів щодо оцінки безпеки додатку, лише загальні вимоги до виконавців.

Також спікер переконував аудиторію під час аудиту не тицяти розробників мордою у багно (вразливості), а співпрацювати з ними (з командою розробників тобто).

Що кинулося в око: знов, як і у деяких інших спікерів, був перебор з англомовними термінами. Деякі речення звучали так: «у ньюкамерів виявляють валнерабілітіз та тяжкі ішьюз, тому треба переконати менеджмент імплементувати сек’юріті для їх аплікейшнз, особливо для ентерпрайз-солюшнз»

Ріже вухо. Більшість термінів можна легко замінити українськими аналогами, але це загальна проблема для працівників міжнародних компаній з офісами в Україні. Лікується роками та досвідом))

Останньою виступала Надія Клименко, і це був єдиний виступ російською мовою. У Львові.

Розповідала про способи досягнення приватності в Інтернет, їх переваги та недоліки: проксі, vpn, vps/vds, Tor, i2p. Останній термін почув вперше і не зовсім зрозумів що то таке. Схоже на рішення для внутрішніх корпоративних мереж без виходу в Інтернет.

Ще Надія розказала цікаву історію про одного дослідника, який начебто довів, що лише за 68 лайками у ФБ можна з вірогідність 98% визначити стать, релігію, хибні звички, стан стосунків та багато іншого про кожного юзера. І, начебто, після публікації того дослідження хлопцю телефонували з Фейсбука, погрожували судом, а потім запросили на роботу. А після того закрили перегляд кількості лайків (цього не дуже зрозумів). Але загалом не виключаю, що десь так воно і було, колись давно.

Але з іншим твердженням я зовсім не погодився: начебто усі VPN-провайдери декларують свою не-співпрацю з правоохоронними органами. Насправді, деякі VPN-провайдери декларують просто відсутність логування дій користувачів, і це робить запит правоохоронців позбавленим сенсу. А ті, які того не декларують – співпрацюють аж гай шумить. І останніх досить багато, це прописано у них десь у «правилах користування» чи десь іще дрібним шрифтом.

Після останнього виступу – вручення призів переможцям конкурсів, привітання організаторам та волонтерам, все як завжди. Один волонтер виграв електро-самокат, причому самокат був великий, а хлопець – невеликий і він все не міг збагнути як його стягнути зі сцени. “Тепер це твоя проблема” – пожартувала представниця спонсора.

А потім було Hacker Party.

Я думав, що малося на увазі халявне пиво, ані ніт.

Хлопці розсілися за столами у тому ж залі і давай грати у CTF. Традиційно для OWASP Ukraine, фабула CTF полягала у захисті областей та міст України. Чи нападі та захисті? Я не зрозумів. Грали довго, але я не дочекався закінчення і поїхав вже на вокзал. Кому дістався призовий фонд у 25 000 так і не взнав.

На барі все ж були халявне пиво та коктейлі, але пили його не ті, хто грав. Хакери – народ серйозний та відповідальний.

Шо сказати загалом про OWASP Ukraine? Круто.

Традиційно високий рівень організації та контенту. Відмінна атмосферна локація. Дружня приємна атмосфера. Та ще й Aleksandr Abramenko пригостив непоганим «корпоративним Jameson”.

Дякую команді організаторів та волонтерів: Кирило Гобреняк , Igor Beliaiev , Сергій Короленко , Volodymyr Styran , Ihor Bliumental, Bohdan Serednytsky та багато інших хлопців та дівчат.

Сподіваюся, тенденція проведення високо-рівневих кібер-конференцій OWASP Ukraine збережеться і надалі. Не обов’язково у Львові, до речі. Хоча місто чудове, хто ж не любить старовинний Львів?

Але ж, можливо, вже пора провести OWASP Ukraine у, скажімо, Харкові, або у Дніпрі, або навіть у Житомирі, де нещодавно теж з’явився свій чаптер OWASP. У Києві і так вистачає класних кібер-конференцій. Це чисто пропозиція зі сторони.

Тож дякую, OWASP Ukraine.

Давай приходь ще.

Бережімося.