Враження від відвідування конференції з кібербезпеки CISO DX Day 2020

Враження від відвідування конференції з кібербезпеки CISO DX Day 2020, 20.02.2020. Про це повідомляє Upmp.news з посиланням на офіційний блог Голови Ради Громадської організації “Українська група інформаційної безпеки”, директора компанії з кібербезпеки Berezha Security Костянтина Корсуна.

Великий лонгрід, тому вмощуйтеся зручненько та знайдіть хвилин 20 на читання.

Невеличний анонс заходу я вже давав тут: https://tinyurl.com/w5llppd тому одразу перейду до вражень-по-факту.

Спочатку привітаю усіх колег з початком великого конференц-сезон української індустрії кібербезпеки. Як на мене, старт вдалий. Це було яскраво, пізнавально, корисно і трохи скандально. Тобто, все як має бути на конференції топ-рівня.

Хто не читає більше трьох абзаців – на цьому можна зупинятися і гортати стрічку далі.

Далі текст лише для тих, хто чекає TL;DR та читає мої лонгріди до кінця. А таких більше, ніж я думав, як виявилося))

Тож поїхали.

Спочатку про організацію івенту.

Як сказав у вступній промові Volodymyr Pozdniakov це вже 15-та конференція (цього разу під новою назвою, раніше називалася IDC Security Roadshow), а всього його команда провела 110 конференцій. Це вражає. З таким досвідом проведення конференцій накосячити практично неможливо.

Локація чудова, звук-світло – норм (хоча пару раз голосно фонили радіомікрофони), по кейтерінгу начебто були зауваження, але мені кави завжди вистачало, (а поїсти мені майже ніколи не вдається); шикарна зала для вендорських стендів; для спікерів був передбачений спеціальний монітор (це дуже зручна та нечаста опція, сам знаю); по ходу конференції постійно проводилися анонімні онлайн-опитування по QR-коду, результати виводили на великий екран. Кожного спікера представляв «типу-штучний інтелект», тобто роботизований жіночий голос, після якого лунали такі ж штучні оплески. Але ефект штучні оплески давали зворотній – ніхто жодного разу не аплодував спікеру перед його виступом. На знак протесту, я так вважаю. Чи це психологічний захист проти загрози скайнет, не знаю.

Ще процитую вступну промову Позднякова: «Ми агенти цифрової трансформації, але ми вкладаємо у ці слова інший зміст. Якщо немає трансформації в голові – вона перетворюється на жижиталізацію.» Мої аплодисменти, Володя.

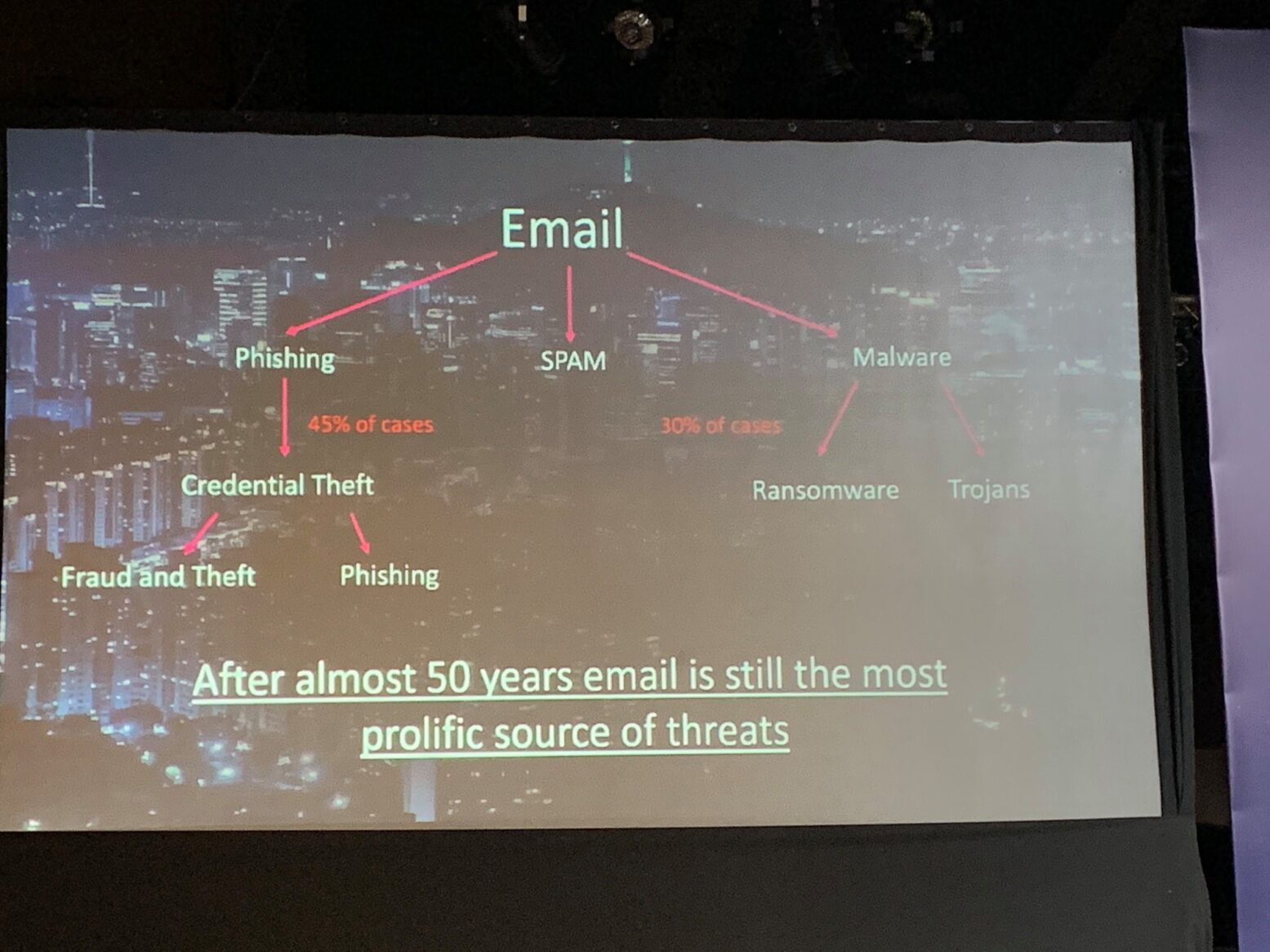

Першим з спікерів виступав цілий віце-президент CheckPoint Гера Дорфман, виступав російською. Розказував про кілька цікавих кейсів, а саме: хак 2 тисяч лікарняних ліжок у Франції; хак 100 мільйонів записів американського банку у клауді; кейс на 1,5 мільйона доларів, коли злочинці довго читали листування всередині компанії, пропускаючи їх через себе, а потім переробили текст одного оригінального email від топ-менеджера до фіндиректора з вказанням номера рахунку «свого» банку на Ямайці (як у відомому жарті про гру в шахи з двома чемпіонами Світу); традиційній кейс про відкриті «для зручності» RDP, завдяки яким злочинці довго вивчали фінансовий стан компанії з метою визначити скільки вони можуть заплатити за рансомварь (а потім, звісно, зарансомварили); про лямбда-функцію у хмарі (двічі згадав «лямбда-функція», я аж зацікавився шо то за таке і пішов почитати).

Потім виступав заступник секретаря РНБО Сергій Демедюк з доповіддю під інтригуючою назвою «Кібербезпека України: держава для бізнесу, або навпаки?»

Я чекав на цей виступ, чекав одкровень, проривів, гучної заяви, полум’яного заклику чи чогось подібного. Наперед скажу, що виступ не пояснив назву.

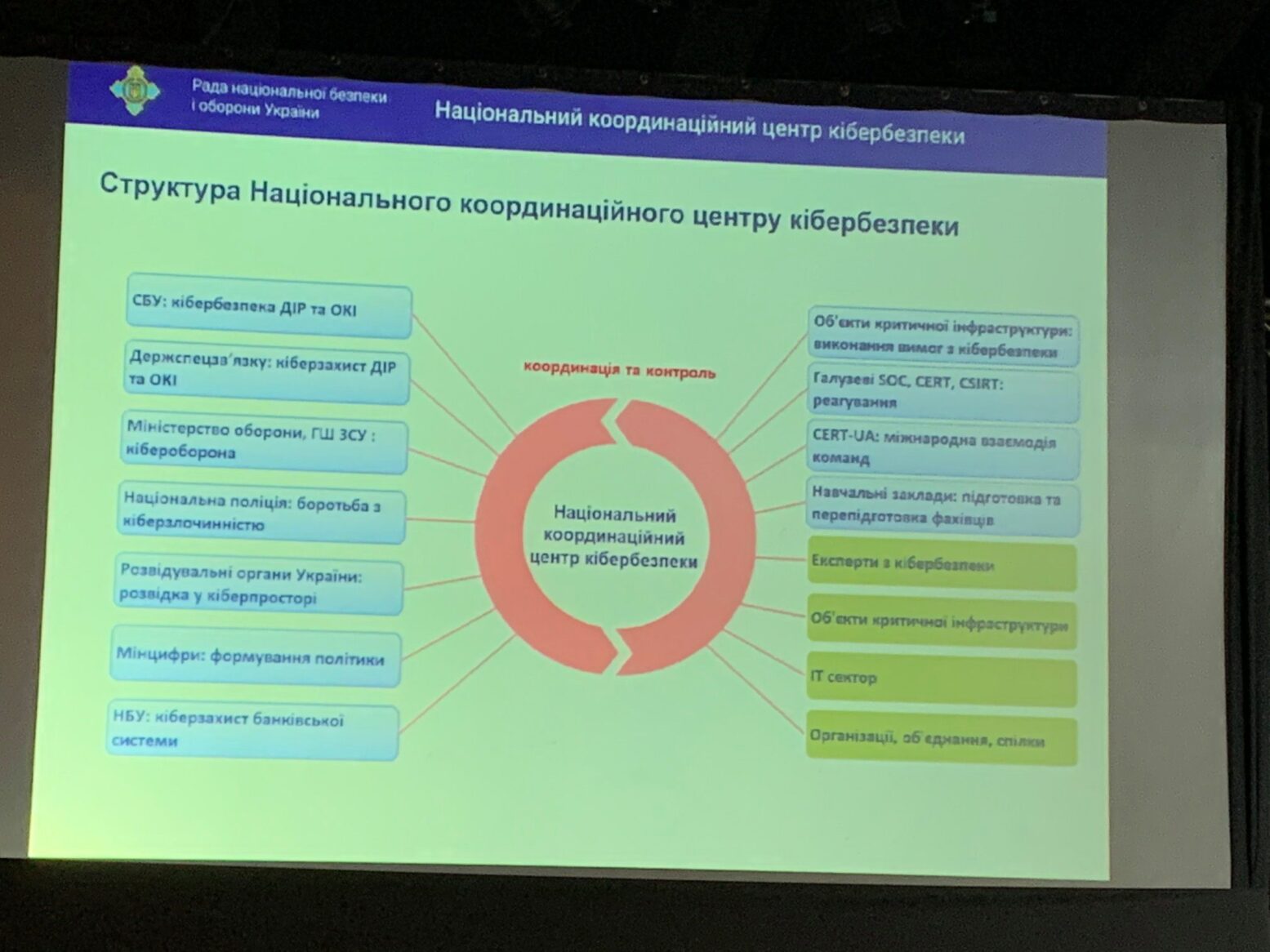

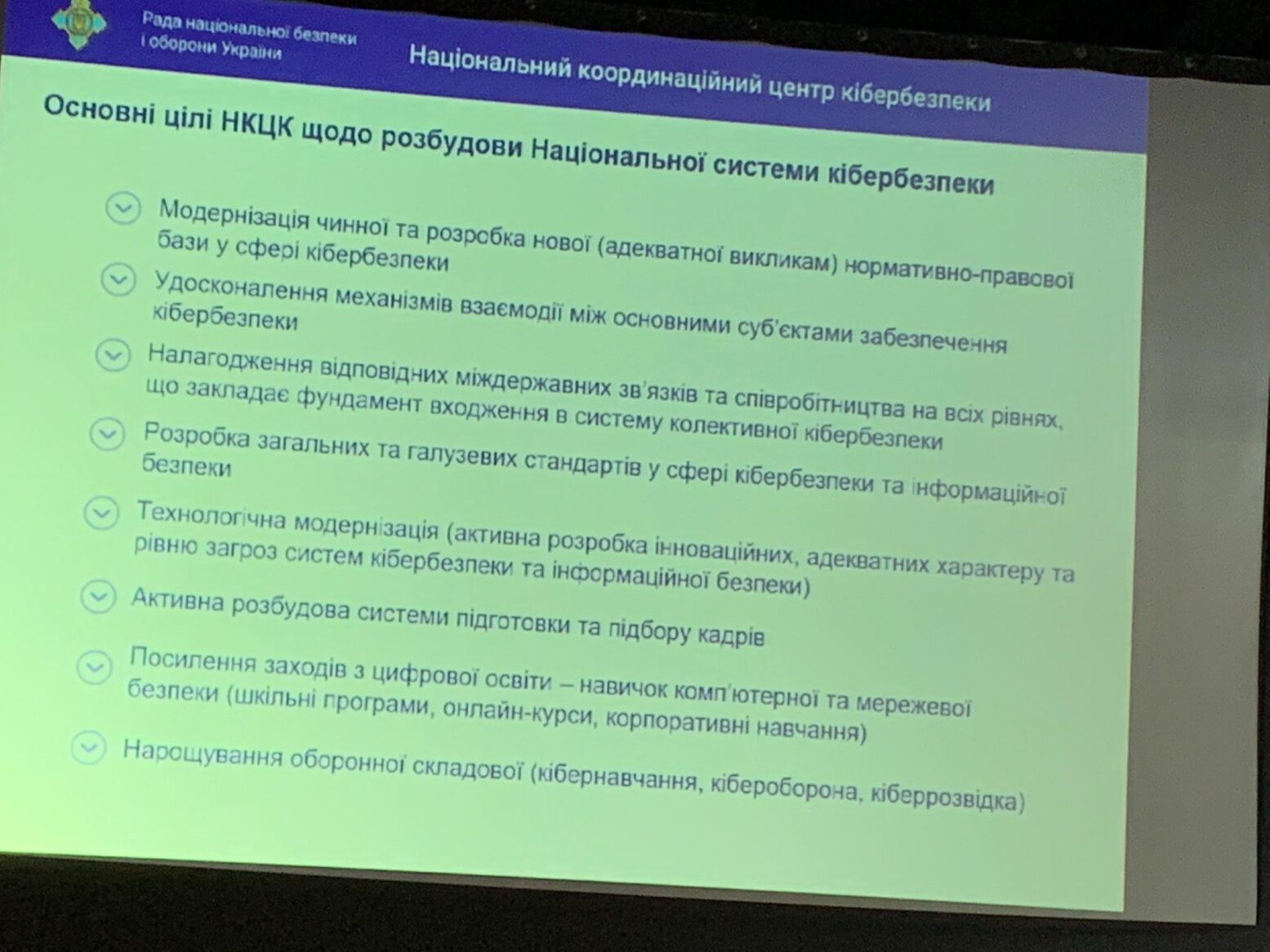

Почав Пан Сергій з завдань Національного координаційного центру з кібербезпеки (НЦКЗ) при РНБО, цитував Закон України «Про основні засади забезпечення кібербезпеки», перерахував усіх «основних суб’єктів» з нього. Ммм, це і так усім давно відомо. І що це не працює.

Потім сказав, що «бази даних – це основа основ». Можливо, я проґавив контекст, але звучало дивно. Якось «вирвано з контексту», чи шо.

Потім пішло ще дивніші заяви: «..наша роль, у першу чергу, забезпечити взаємодію між «основними суб’єктами плюс Мінцифра».

Хто забув, нагадаю хто такі «основні суб’єкти»: Держспецзв’язку, СБУ, Кіберполіція, МО-ГШ, розвідки, НБУ. Усі – виключно державні структури, 5 з 6 – силовики. Мда. А я думав, що якось бізнес буде згадано у цьому контексті. Прийти на конференцію для бізнесу і розказувати, як РНБО працюватиме по кібер лише для державних органів за гроші бізнесу.

«Друге найважливіше – міждержавні зв’язки». Якась неочікувана система пріоритетів. Тим більше, що у CERT-UA вже давно є непогані напрацювання по цьому напрямку (більше не має нічого корисного, але міжнародні вже зв’язки точно має).

«Основна роль – створити реєстр кіберінцидентів». Пане Сергію, якщо Вам дорога Ваша репутація, будь ласка, не вимовляйте слова «створити реєстр» у пристойному кібер-товаристві. Sean Brian Townsend взагалі може знудити. З контексту я зрозумів, що мається на увазі скоріше «система обміну інформацією про інциденти», але ж не можна так спрощувати, це ж вам не мінцифра, тут розумні люди зібралися.

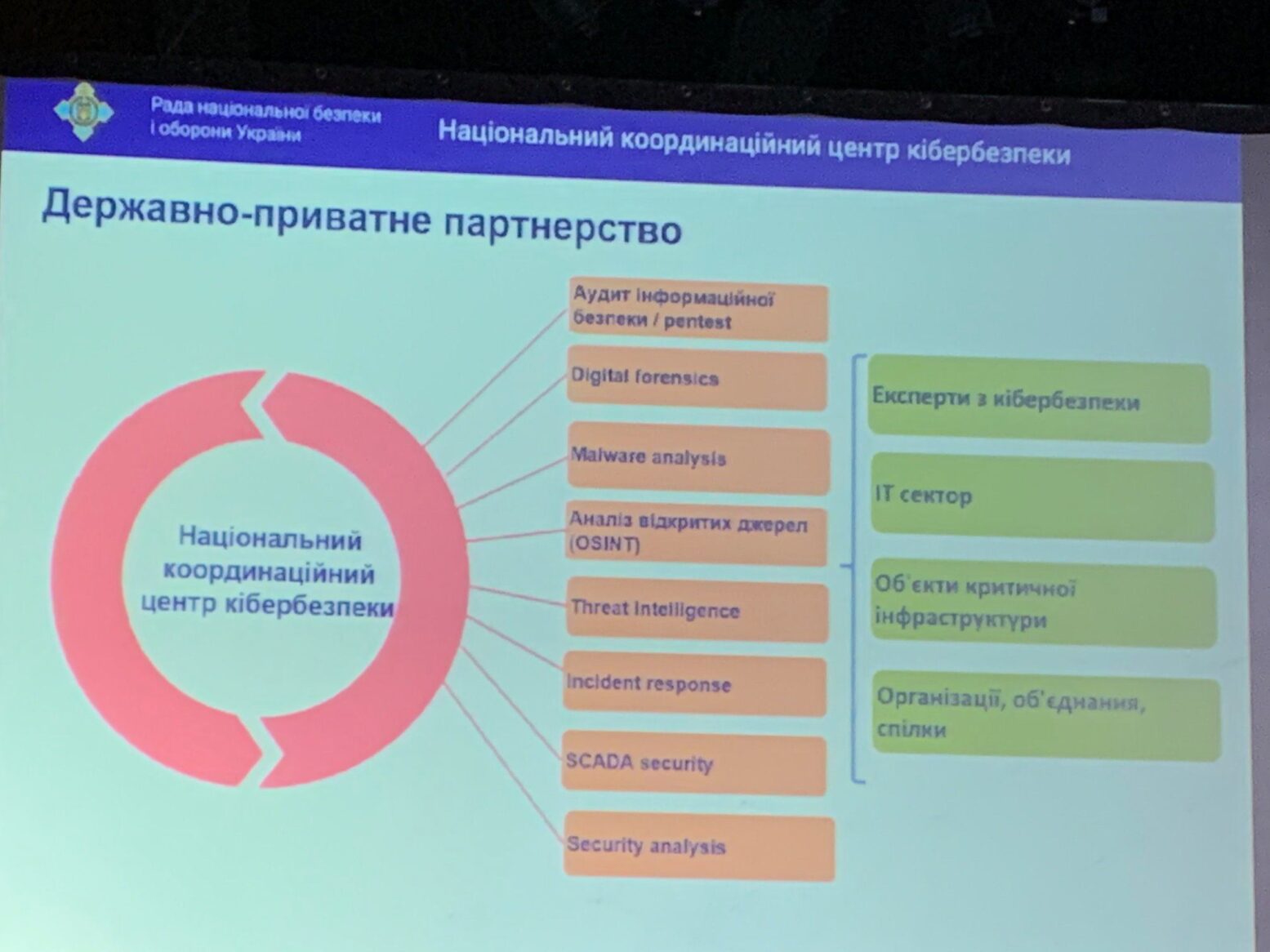

«Залучити приватний сектор до спільної роботи» – якось побіжно сказав, не конкретно.

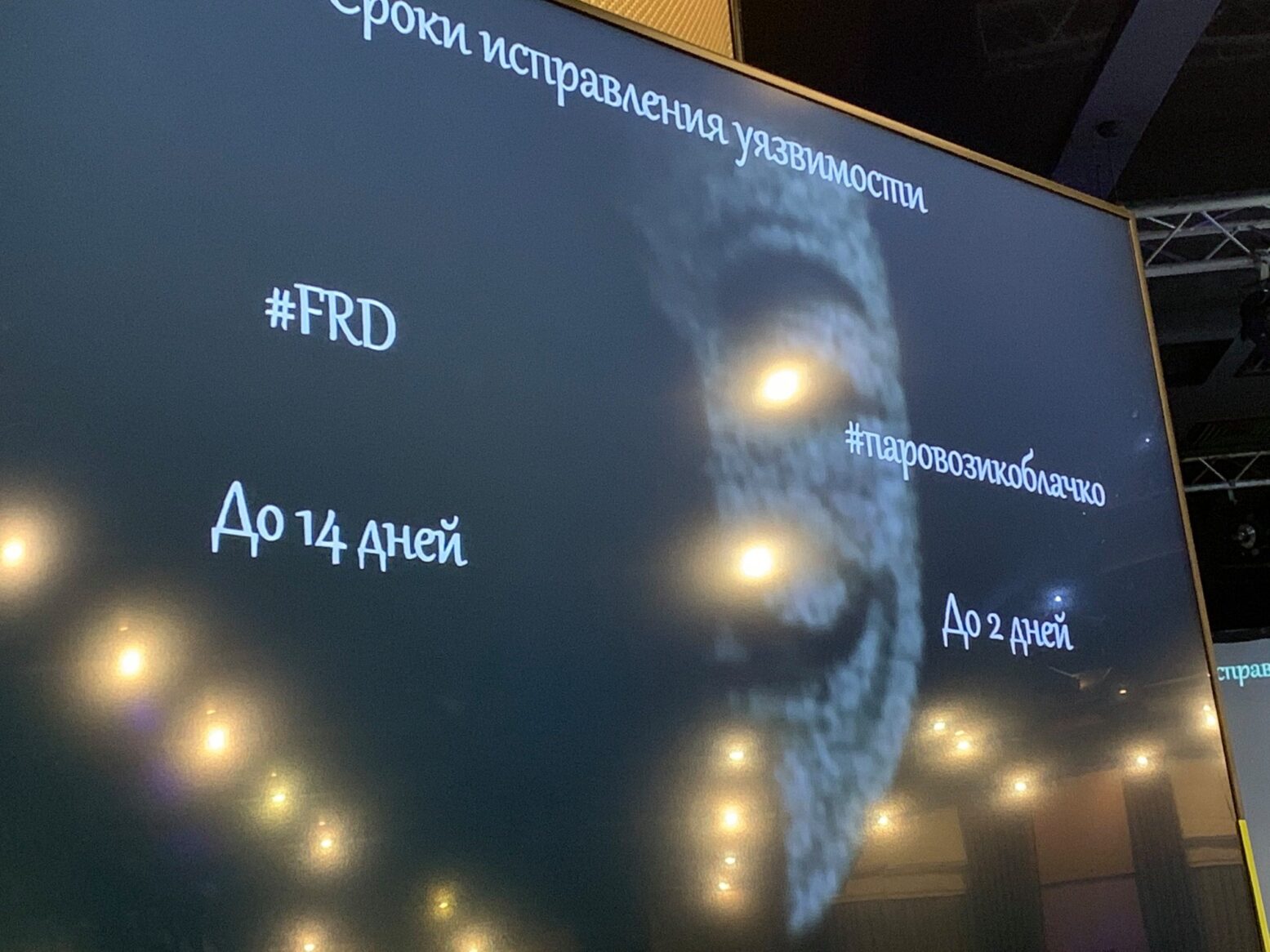

«Саме головне – спільно з вами навчати населення та чиновників» – гасло наче правильно, але як там стосовно практичної реалізації? Бізнес кого треба і так навчає (клієнтів, наприклад, співробітників); чиновників досить ефективно навчають активісти #FRD, і яку роль для себе бачить РНБО – не зрозуміло.

Тобто у першій ¾ виступу пан генерал поліції показав, що в цілому знайомий з проблематикою і розказував досить відомі формально-офіційні речі.

Але потім пішло трохи цікавіше: «ми візьмемо на роботу представників об’єднань приватного сектору» – і пояснив, що приватних структур задофіга, тому ви якось об’єднуйтесь, виділяйте представників, а ми їх візьмемо на роботу в НЦКЗ. Абсолютно нереалістичний план, нічого не зрозуміло. Потребує багато пояснень.

«Запущено ресурс, де ми публікуємо інформацію про інциденти та відповідаємо на питання» – після доповіді я запитав із залу, що це за ресурс і де його побачити. Пан Демедюк відповіді, що це буде (ще тільки буде?) якась вітчизняна розробка типу закритого месенджера з обмеженим доступом(??), до якої і я також отримаю доступ (???). Оппа, не знаю навіть як це коментувати, поживемо-побачимо. І ще сказав, що незабаром буде його (закритого месенджера???) офіційне відкриття (чи якось так).

Слайд з «дорожньою картою» – мені не сподобався, самі подивіться на фото під постом.

Останній меседж: «Закликаю об’єднатися, створити орган, який би працював самостійно, без прізвищ (тобто незалежно від прізвища керівника чи політиків)» – загалом підтримую, як це зробити на практиці, пане Сергію? Я не зрозумів з доповіді.

Загалом я чекав більшого від цього виступу. Потрібно було останні 5 хвилин розгорнути на усі 25 хвилин. А ще надихнути бізнес на співпрацю, показати якісь перспективи, а не розказувати як госуха буде працювати на госуху, а бізнес своїми податками це все сплачуватиме. Негарно це, неправильно. Або ж обрані неправильні слова для донесення правильних меседжів.

Ще було якесь питання з залу про «роль кібербезпеки трохи перебільшена», на що пан Демедюк заявив, що «вони вже розуміють, що не перебільшена». Хм, не впевнений, хоча не виключено.

В цілому позитивно, що заступник Секретаря РНБО прийшов виступити на бізнес-кібер-конференції, але я очікував дещо іншого. І, традиційно для топ-чиновників, пан Демедюк одразу залишив конференцію після свого виступу. Занята людина, є важливіші справи. А от Шимків колись сидів на NoNameCon до кінця, хоча теж мав важливіші справи ((

Наступний спікер – Маріс Сперга

Маріс навів кілька цікавих фактів, зокрема кейс про те, як злочинці дзвонили голосом фіндиректора та таким чином змусили працівника перерахувати їм близько 1 млн євро. Ще досить докладно на кількох слайдах розказав про переваги та недоліки аутсорса кібербезпеки.

Наприкінці виступу Маріс показав слайд з зарплатами в США, де CISO знаходиться на 8 позиції ($103k на рік), а на першій позиції appsec-інженер ($127k на рік).

От тут не погоджуся, це схоже на маніпуляцію. Зарплатні цифри дуже сильно залежать від штату: у якомусь Веллінгтоні та у Нью-Йорку зарплати відрізняються у рази. Крім того, за неписаними американськими корпоративними правилами, зарплата керівника може бути 30-40-50% від загальної зарплати підлеглих. Тобто ніяк не менше. Звісно, ЗП CISO в маленькому банку десь в Айдахо може бути менше за зарплату апсек-інженера в модних проектах Кремнієвої долини, але не можна подавати це як загально-штатівську статистику. Щонайменше, це не коректно.

Євген Пілянкевич виступав динамічно – кілька секунд на слайд, українською мовою. Розказав, що його компанія виготовляє «запчастини для складних криптографічних продуктів» та багато працює з різною «європейською критичною інфраструктурою», і тому має підстави заявити, що «на Заході теж не все гаразд». Про що навів кілька веселих прикладів.

Ще кілька цікавих цитат від Євгена: «Якщо точно розуміти на що ми витрачаємо гроші – персонал знайти легко»; «нормально прорахована модель ризиків – легко вписатися в бюджет»; «як кажуть у деяких фінансових організаціях: я виношу це за скоуп PCI DSS”(а шо, так можна?).

Запам’яталися також два приклади про дві швейцарські компанії. У одному тамтешньому пенсійному фонді було сильно застаріле обладнання, але вони викрутилися: побудували поряд новий шлюз за 12 тисяч франків (всього лише) і це реально працює. А ось інша тамтешня компанія із сильно застарілим обладнанням, яка не тягне шифрування – винесла його (шифрування) в кластер.

Також спікер надав кілька максимально чітких рекомендацій для організацій, яка прагнуть позитивних змін у своїй кібербезпеці. Чесно скажу, деякі речі були трохи складнуваті для мене (думаю, для аудиторії також), на деяких слайдах було забагато інформації. Я розумію, що Євген і без того сильно спростив матеріал. Але треба ще простіше. Сам знаю, це складно. Особливо для чиновників. Але це вже моя особиста біль.

Анастасія Конопльова, «Ефективні та не дуже стратегії управління ризиками ІБ в українському контексті», Президент ISACA Kyiv Chapter.

Дуже сподобалося як Анастасія виступає: чудова вільна українська, впевнено, гладенько, без пауз, достатньо емоційно, не занадто ходила по сцені (як полюбляють деякі спікери, мене це зазвичай відволікає). Тобто слухати її легко та приємно.

Тепер по контенту.

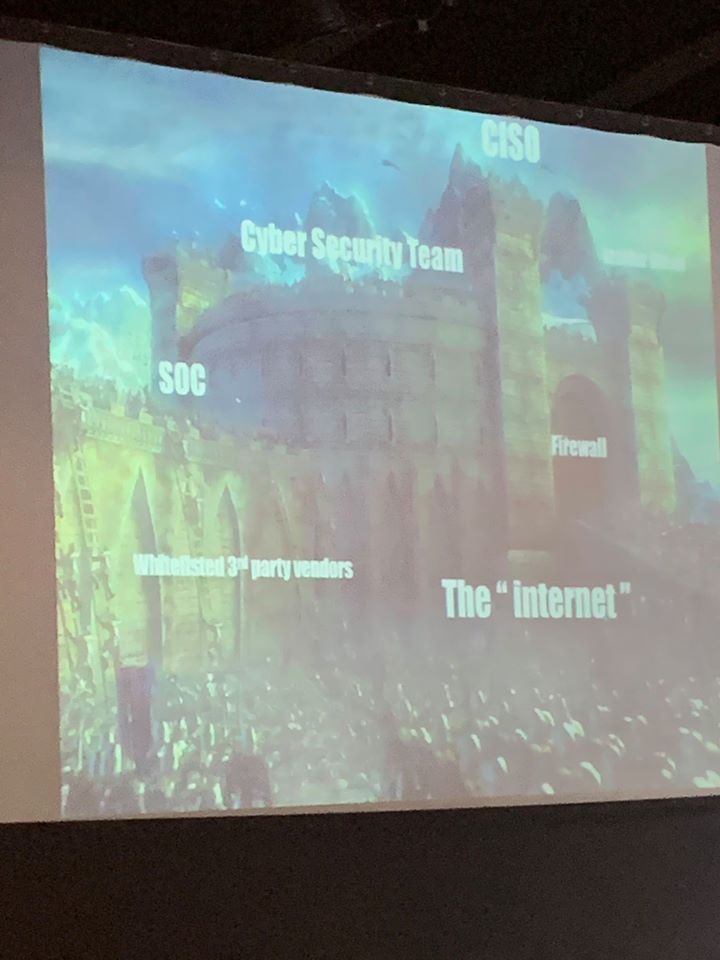

Сильно сподобався слайд з фортецею, де вказані місця CISO SOC Firewall, Internet, вендорами. Смішно, гірко, показово, чесно.

Також записав собі кілька примітних виразів від пані Конопльової:

«Повз нас пролітають консультанти з сертифікатами» (гг, ми в Бережі по факту теж такі)

«Питання лише у тому коли настане момент, за відсутності чого організації не стане?»

«Якщо це не вб’є нас у червоному периметрі – приймаємо, якщо вб’є – відмовляємося»

«Є блокчейн, який ми маємо спробувати» (не зрозумів чому ми маємо це пробувати)

«Для прорахунку КБ-ризиків ваш безумовний союзник – той, хто підписує фінансову звісність організації».

Наприкінці виступу пані Конопльова розповіла ще цікаве: у Світі існують 8 глобальних організацій, які розраховують ризики, і 3 з тих – розраховують ризики кібербезпеки.

Приємний бонус від ISACA Kyiv Chapter: 4 залікові години до професійної освіти за прослуховування усіх виступів на CISO DX Day 2020.

Надзвичайно захопливою, я б сказав – унікальною, була сесія з Oleg Matata та Дмитром Петращуком.

Суть її полягала у тому, що CISO Галнафтогазу Oleg Matata та представник зовнішнього постачальника Дмитро Петращук разом розказували про спільний успішний досвід побудови SOC в Галнафтогазі (автомобілісти знають їх по заправкам ОККО).

По-перше, обидва є класними впевненими спікерами.

По-друге, хлопці розказували з жаром, емоційно, як про власні яскраві життєві переживання, які тяжко, але вдалося подолати.

Навожу тут те, що мені запам’яталося.

Олег надав дуже практичні аспекту досвіду створення SOC в приватній компанії. Сказав, що «дуже класна штука – це впровадження сервіс-деск, де ми малюємо світлофорчики і коли він червоний – людина сама з тобою починати розмовляти» (хотів запитати після виступу – про що йдеться, але не втовпився).

«Головне у процесі побудові SOC – це драйвер, це людина на чолі процесу.» Знаючи трохи Олега, можу сказати – так, він такий, драйвовий та наполегливий. Молодець, коротше. Поважаю.

І ще сказав, що «SOC – не розкіш, а корисний інструмент». Цю фразу доведеться вкрасти та використовувати у своїх опусах та виступах. Ти ж не проти, Олеже?

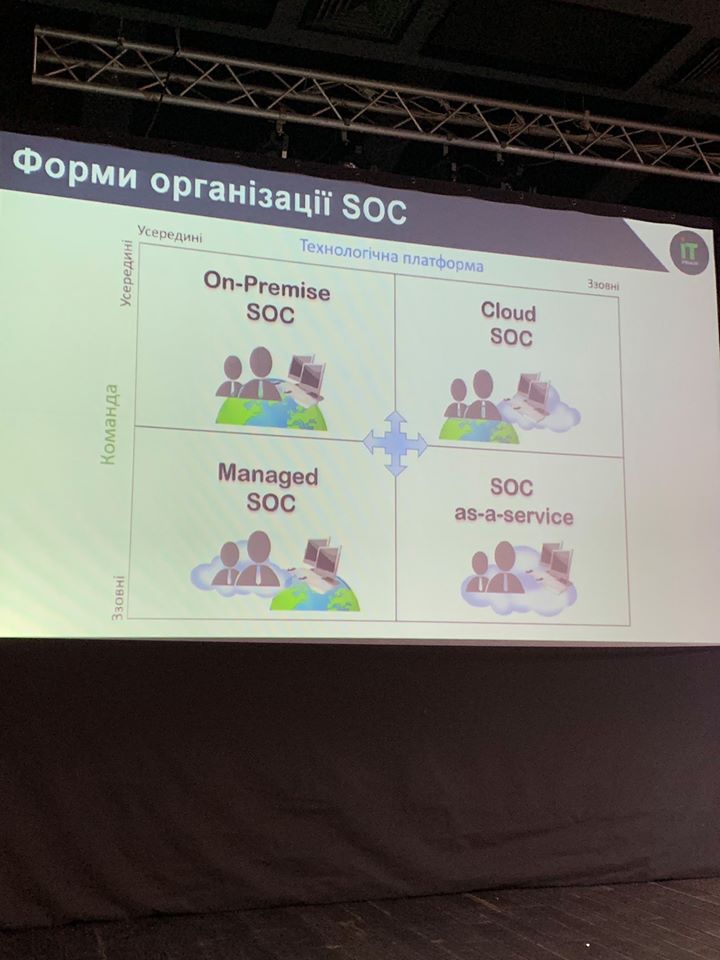

Дмитро Петращук також розказував багато цікавих штук. Наприклад про те, що існують 4 різних підходи до створення SOC в організації (на фото); у випадку Галнафтогазу обрали варіант managed SOC, коли SOC є власністю компанії, але обслуговується сторонньою організацією.

«Технічне завдання – це є захист від ХЗ» – тобто від «хтозна».

«Зазвичай запуск SOC триває близько року; у нашому випадку ви стартували вже за півроку».

Суперський виступ, побільше б таких success story, на наших теренах такого практично ніде немає. А хочеться. Хочеться бачити світло в кінці тунелю, а не одну безпросвітну мінцифру.

Не менш захопливою видалася дискусія «ІБ vs Бізнес. Дозволяти або забороняти? Гнучкість або суворі правила?»

Модератор Evgeniy Gulak змалював запрошеним експертам ситуацію: уявимо собі, що ми з вами умовний банк, де Andrew Chigarkin (CIO/CISO Parimatch) виконує роль ІТ-департаменту, Денис Захаренко (Укртелеком, B2C Sales&Marketing Director) – рада директорів (борд), а Юрій Прокопенко (Director Cyber Security, Kyivstar) – кібербезпека.

І ось нашому банку якийсь волонтер повідомляє про страшну вразливість, яка може спричинити руйнівні наслідки.

Не буду переказувати перипетії перебігу дискусії, як Женя все більше нагнітав та ускладнював завдання, і як експерти відбивалися – це було і серйозно, і весело, інколи напружено, а ще було відчуття, що знаходишся всередині інтерактивного детективу.

Найбільш примітні фрази:

Прокопенко: «якщо раніше комунікація між заявником та кібербезпекою у великій компанії займала до місяця, то тепер через Фейсбук – пара годин».

Чигаркін: «Зв’язок через кол-центр по таких випадках практично не працює».

Захаренко з того ж питання сказав, що у них інформація можу дійти до керівництва протягом дня, але на особистих зв’язках, через два рукостискання. І ще Денис загадав матрицю 2Х2 – «чи це правда і наскільки це безкорисливо». Цікава штука, треба більше про цю матрицю почитати.

Чигаркін: «а як бути німецькому хакеру, який не знає українською, коли він хоче повідомити компанію про вразливість?» «Справжнім злочинцям, шантажистам не є проблема знайти контакти директора, а ось добропорядному громадянину – складно»

«Не бійтеся #FRD, бійтеся непублічних повідомлень про злам та шантаж.»

«Як перевірити чи можна довіряти певному повідомленню про вразливість? Через LinkedIn, який показує зв’язки”.

“Поки ви вирішуєте чи довіряти повідомленню невідомого, на форумах вже буде оголошення про продаж ваших даних та вразливостей».

Але модератор накручував сценарій далі: а якщо ситуація стала такою, що ІТ підтвердило інформацію про вразливість, але інформацію вже продали на форумі професійним злочинцям – що робити, які дії?

Прокопенко: оцінюємо критичність.

Гулак: поки ви оцінюєте, ситуація ескалюється, у клієнтів починають зникати гроші з рахунків, борд тисне на кібербезпеку.

Захаренко: клієнту все одно не скажуть про злам одразу, але у плітках живуть найстрашніші монстри. Рішення: працювати з клієнтами, заспокоювати, обіцяти все повернути.

Питання від Руслана Соловйова просто під час дискусії: ось вам реальна ситуація – пропадають гроші клієнтів а зі SWIFT-рахунку банку списано 9 мільйонів доларів? Що виробитимете?

Експерти хором: Гасити!!

Гулак, а заява буде? Або протягом 72 годин, як того вимагає GDPR?

Захаренко: «якщо проблему можна вирішити за гроші – то не гроші, то витрати»

Чигаркін: «якщо це професійний злочинець і хоче грошей, то з ним можна торгуватися. А час на торгівлю можна використати на пошук та закриття вразливості. Але якщо його мета не гроші, а втопити компанію – одразу розміщай своє резюме на LinkedIn.»

Потім ще я поставив питання спікерам: а чи є у ваші компанії план кризових комунікацій для подібних ситуацій?

Прокопенко: «це просто must have, у нас за це відповідає PR-менеджер».

Захаренко: «в Укртелекомі є кризовий канал в Телеграм. Але загалом у великій компанії трапляється до 100 інцидентів на день, не на всі топ-менеджмент повинен реагувати. Загалом ми наразі входимо до холдінгу СКМ, тому як одне з підприємств холдінгу, дотримуємося його загальних високих стандартів.»

Чигаркін: в Паріматч є різні команди з реагування на різні ситуації, нас DoSять кожен день, але охопити усе просто неможливо.

Загалом дискусія вийшла на славу, активна та запальна, з сюжетом та інтригою.

А ще здивував спонсор дискусії, який подарував кожному з учасників по гіроскутеру. Чекпоінт, ви нежадні чуваки, тримайте мій респект.

Інтерв’ю з CISO великого міжнародного банку Альоною Кузьміною також мені сподобалося. Та і Volodymyr Pozdniakov досвідчений інтерв’юер, з ним спікеру комфортно.

Що я виніс з цього інтерв’ю про пані Кузьміну (крім чергового доказу очевидного факту, що стать людини не важлива, якщо є варення в голові):

– у мене було 5 керівників (тобто топ-менеджерів);

– я підпорядковуюсь Chief Operations Officer;

– в команді у мене близько 30 людей, з яких по кібер – десь 20;

– «вожака копіює зграя»;

– «текучки у нас в минулому році не було, нуль»

– «зарплата – не першочергова, вона має бути плюс-мінус як на ринку, головніше – цікаві завдання»;

-«інколи я сама відправляю своїх співробітників на співбесіди у інші компанії, вони повертаються і кажуть, що у нас – краще»;

– кожного року ми зустрічаємося з CISO усієї нашої банківської групи, з усіх країн;

– «Минулого року я пройшла тренінг щодо професійного вигорання, і мені це сильно допомогло, усім рекомендую»

– для саморозвитку усім рекомендую PMBOK та SCRUM, перше не дуже сподобалося, хоча корисно для початку, а скрам – просто супер.

Чудове інтерв’ю, клас. Ще я уточнив – у чому все-ж таки полягає супер-сила пані Кузьміної, і Поздняков мені пояснив, що у вмінні донести важливість кібербезпеки до топ-менеджменту. О да, це дійсно надприродна здатність. А можна пані Кузьміну підправити з консультаціями на Грушевського, Ділову та на Банкову?

Витсуп Євгена Тарана про публікацію веб-додатку в Інтернет без страху та сорому я майже повністю пропустив, але з того що встиг послухати, зрозумів, що це була повністю импова вендорська доповідь про «ось дивіться які є фічі у нашого продукту F5».

На початку виступу Vitaly Balashov спікер довго дякував органіазторам за те, що його запросили. І я від того відчув себе трохи ніяково. Чувак, тебе запросили спікати на топову конфу, значить ти вже цього достойний, сприймай це просто як факт та гордись собою. На крутій конфі – круті спікері, це нормально. І ти один з них.

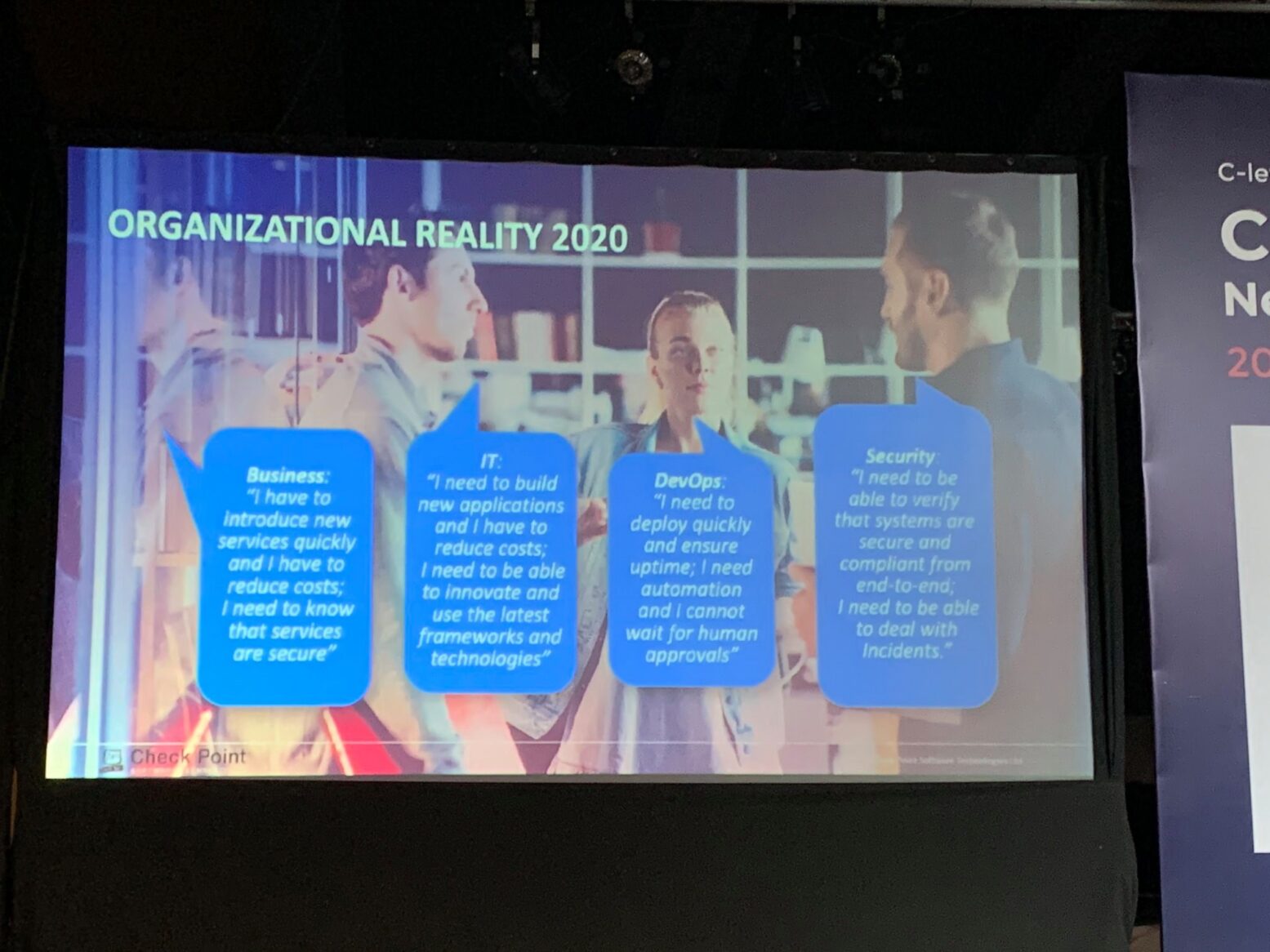

Розказував Віталій про девопсів та DevSecOps.

Цитую: “Як буває у софтверних компаніях: А що у нас з безпекою? Тут просто клієнт цікавиться, питання ставить. – Ну давайте наймемо сек’юрщіка, він прийде, і все зробить. Такі люди дійсно знаходяться, приходять і щось роблять, але швидко вигорають. І уходять. Але що гірше – залишаються.

Інший варіант – КБ-команда є, але не має реального впливу;

Правильний варіант – різні команди для власної безпеки і для безпеки продукту, кожен відповідає за те, що вміє».

«Девопс – це не зовсім людина. Людина – це інженер.»

«…але програмісти – це дорого, тому з’явилися девопси»

Далі пан Балашов пояснював на схемі цикл робробки софта з купою технічної інформації та малозрозумілих аудиторії термінів: фаззінг, деплой, тикати кавичкою, ажур клауд, валнерабіліті репозиторій, джира.

Але Віталій пояснив: «Навіщо я вам все це розповідаю? Тому що це важливо знати замовнику як довіряти аутсорсеру. Попросіть розказати як ви розробляли продукт. Попросіть провести екскурсію по вашим процесам, а давайте зробимо тестове завдання та подивимося на ваші процеси. Також можна влаштувати розробнику стрес-тест»

«Інколи замовники просять: зробіть нам пентест, дайте звіт і ми побігли далі. Я в таких випадках питаю: а що ви зробили, щоб витримати пентест?»

Питання з залу: ось ви усе файно розказали як у вас все працює. А як вважаєте, чи побудована такі ж процеси у державного розробника (явний натяк на додаток ДІЯ тайого розробника EPAM Ukraine, де якраз працює Віталій, хоча й у харківському офісі).

Відповів просто: я не знаю, я там не знаходжуся.

А якщо у вашому безкоштовно розробленому додатку виявляться вразливості, чи ви будете їх фіксити, чи то сплачувати збитки? – Ми супроводжуємо наші продукти.

Нормально відповів на незручні питання, ящитайю. Хоча маю підозру, що до компанії EPAM Ukraine ще буде багато питань у майбутньому.

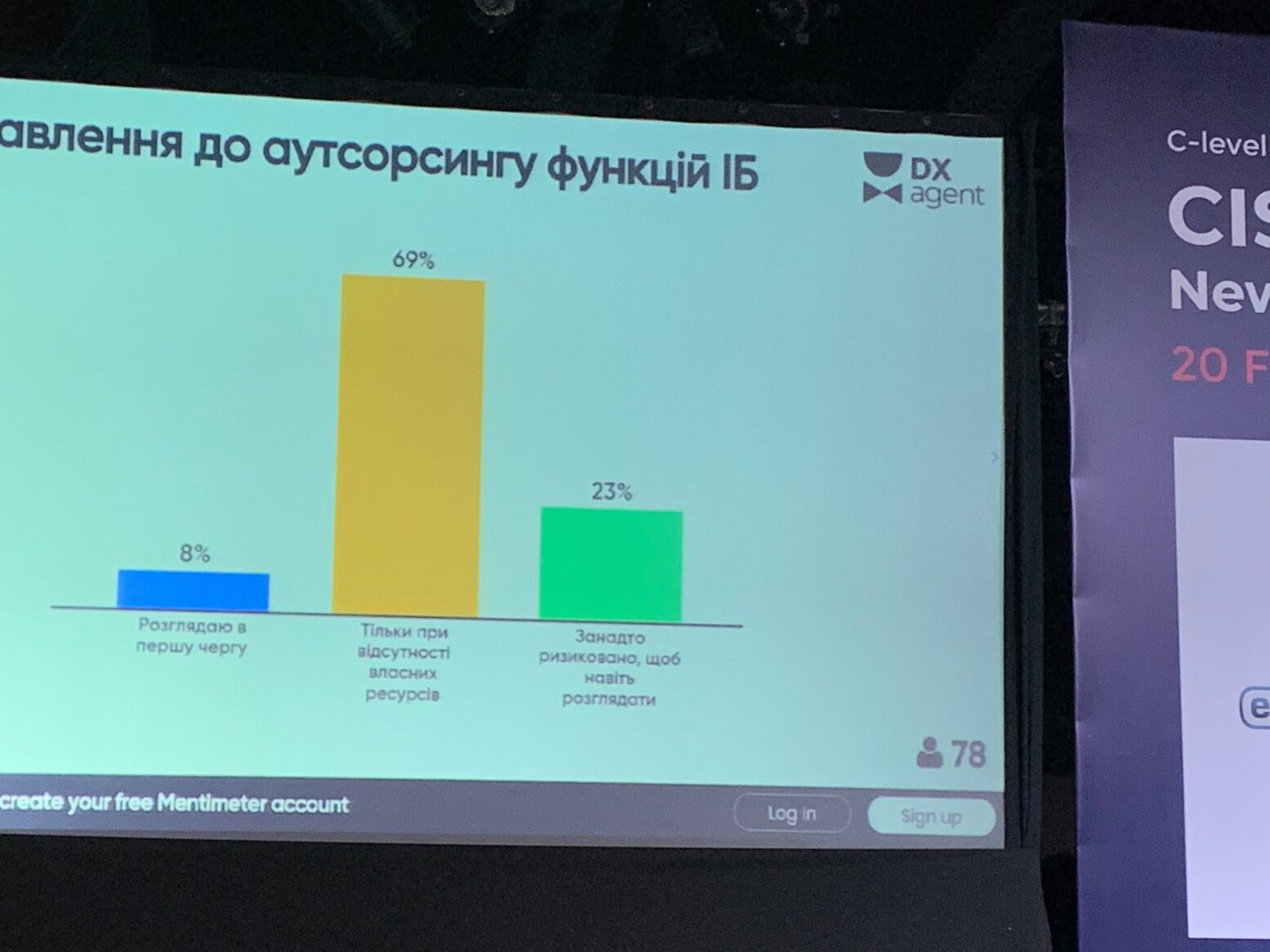

Потім була дискусія, де я був модератором: «Аутсорсинг функцій ІБ – невиправданий ризик або новий стандарт?»

Про аутсорс кібербезпеки до цього говорили майже у кожному виступі, та ще й представник спонсора нашої дискусії Vladimir Ilibman, Cisco, перед початком закинув цікаву тему – динамічно масштабуєма послуга КБ, за сервісною моделлю з оплатою за фактично вжиті продукти та ліцензії.

Те, що кібербезпекові компанії знають про аутсорсінг кібербезпеки – це добре, але важливіше знати, що самі споживачі таких послуг про це думають.

Саме для цього і запросили проговорити ці аспекти Романа Кащенко, CISO, StarLightMedia та Sergiy Zabelin, Information Security & Fraud Investigation Director, Нова Пошта.

Дискусія вийшла активна, наприкінці спікери навіть трохи посперечалися між собою, без посередництва модератора, із залу до дискусії доєднався (точніше увірвався) Oleg Matata та і взагалі було весело та динамічно, точно не нудно. Як я і обіцяв.

Спонсор подарував усім по парасольці, по записнику «Кібербезпека має значення» та по книжці «Як перемагати диджітал-іноваторів їх же зброєю». Тролінг 80 лвл, зараховано. Люблю таке.

Останньою сесією, на яку я потрапив, і яку ніяк не міг пропустити – скандал-шоу Андрей Перевезий та Alexandr Galushchenko «Вітаємо – вас зламали! Як на це реагувати?»

Спочатку Андрій процитував один з моїх дописів, де я назвав їх «пасіонарними хакінг-блогера» і Андрій не дуже второпав – «за що?». Андрію, пасіонарність – це не матюк, це психологічна ознака особистості. Мене теж так можна назвати, до речі. Основне значення: захоплення якоюсь ідеєю, горіння нею, та навіть “заповзятливі, активні і ризикові люди, котрі прагнуть виконання поставленого завдання, котрі долають страх смерті.”. Отак.

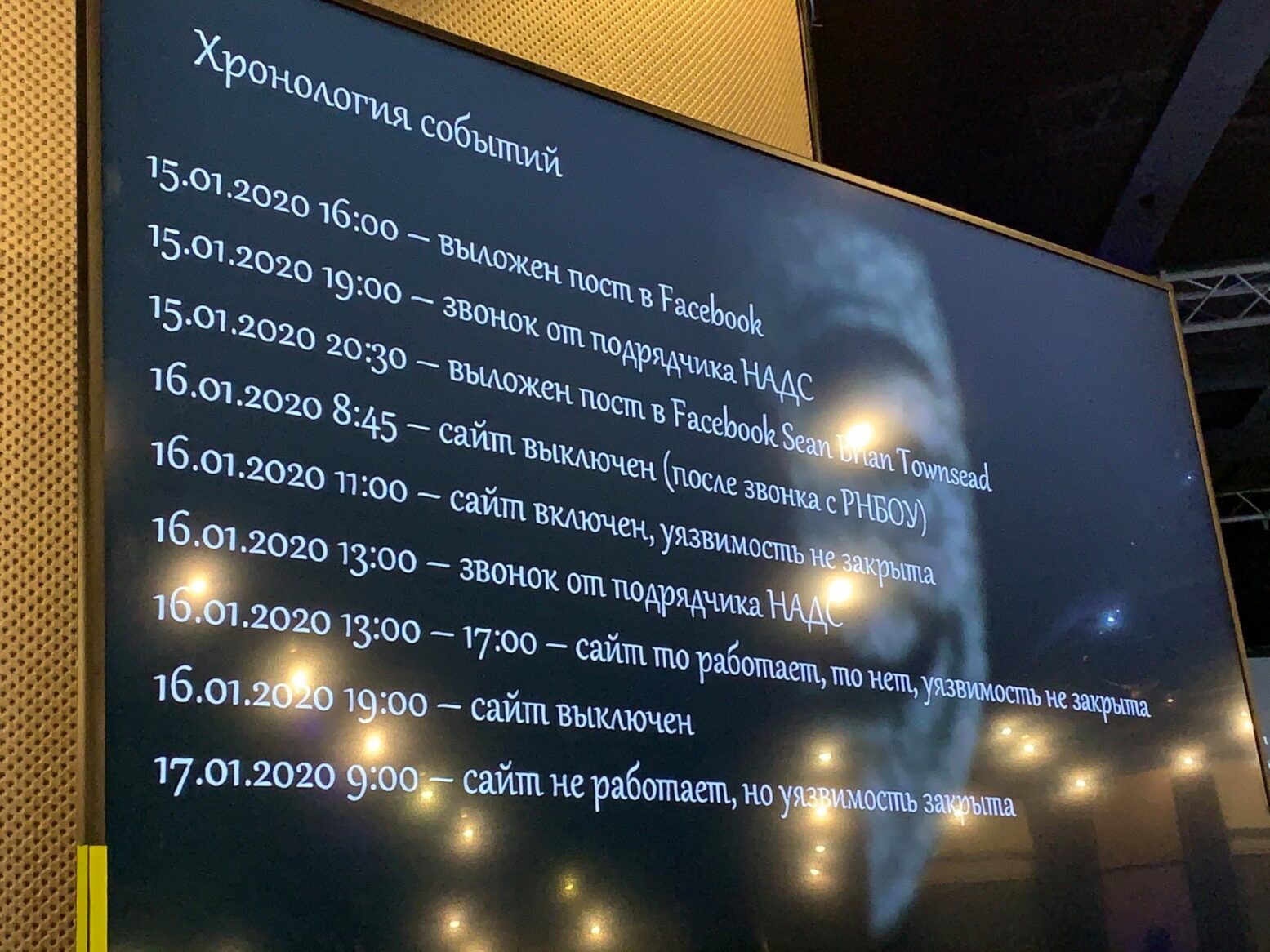

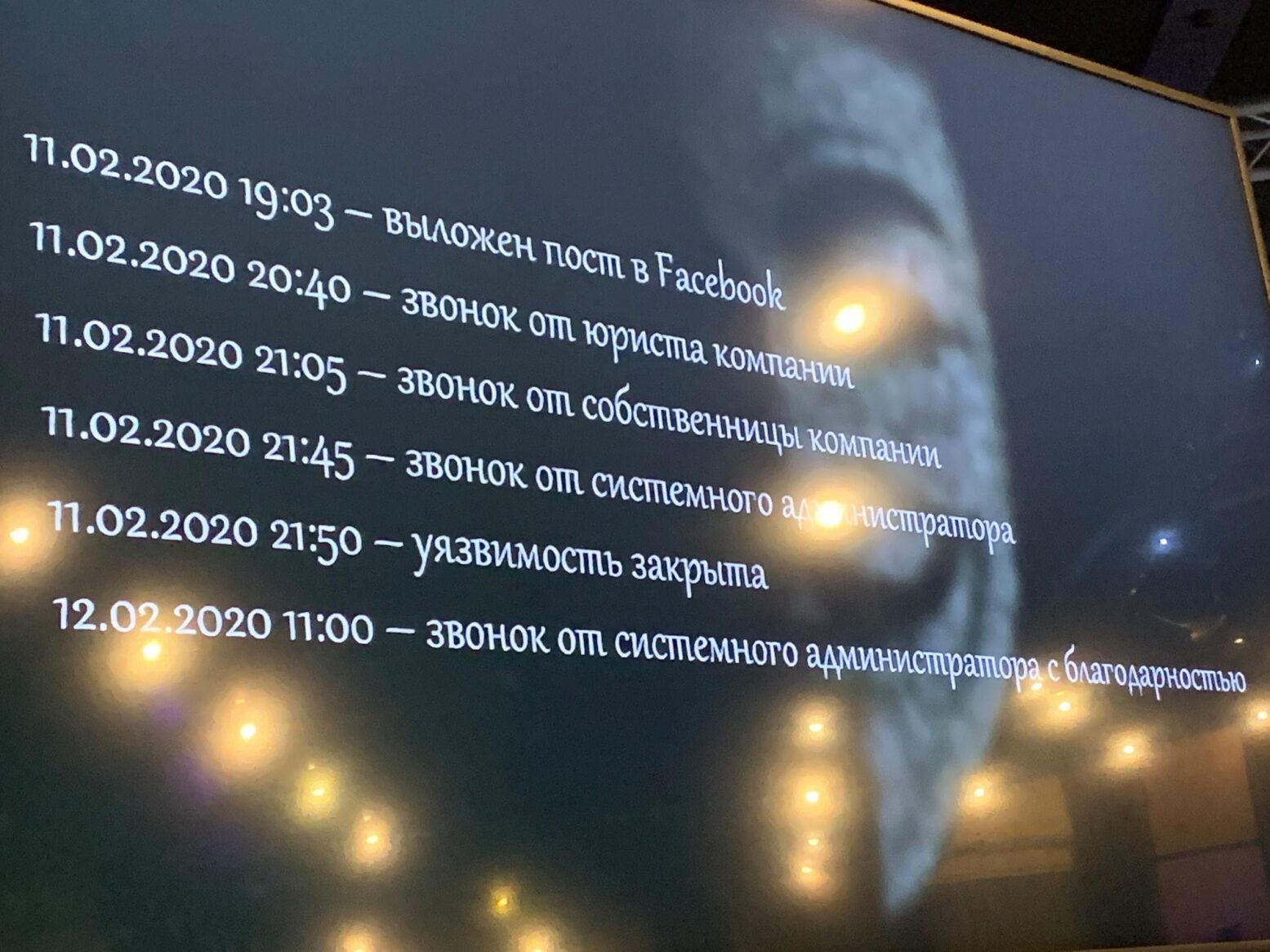

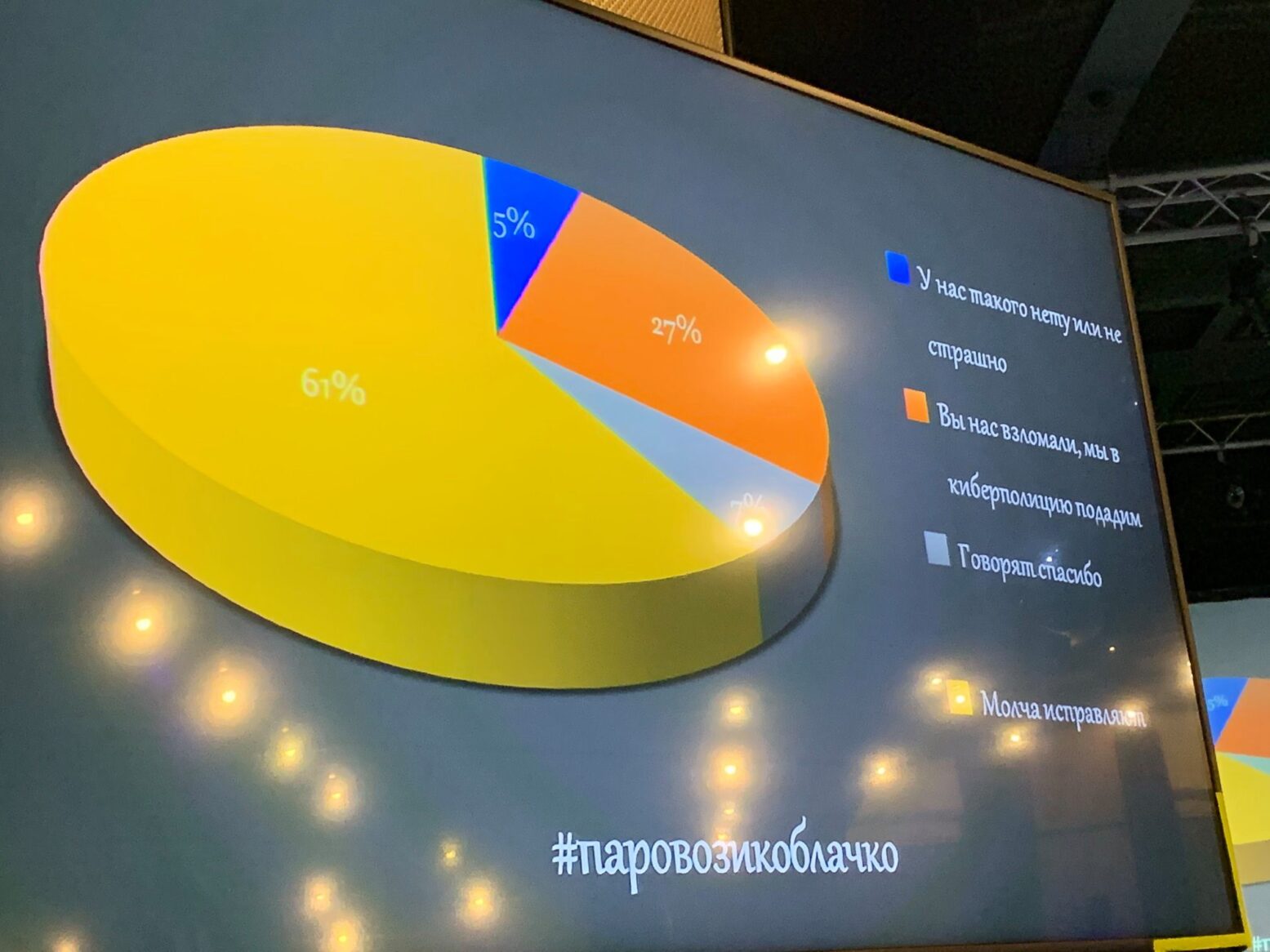

Далі Андрій розказав про акції #FRD та #паровозикоблачко та про останні найгучніші акції: стосовно витоку копій документів громадян України з НАДС, а також про випадок з компанією Ройал Вояж теж пов’язаний з витоком персданих. Дуже показові були слайди стосовно часу реагування у кожному з випадків, я сфотав. Ще розказав, як йому телефонувала власниця Ройял Вояж та казала, що у неї кнопочний телефон, а її адмін (виявився непоганим фахівцем) усе як слід налаштував на FreeBSD, але забув перезавантажити сервер. Поряд ці мною сидів Oleksiy Semenyaka, який прокоментував, що знає як це робити без перезавантаження сервака і готовий навчити, якщо що.

Далі виступив Галущенко зі своєю улуюбленою темою «як вони на цій конференції напарсили усі Wi-Fi-мережі, до яких колись підключалися усі телефони присутній, і як це можна використати». При цьому Wi-Fi може бути програмно виключений, це не важливо – все одно телефони віддають інформацію.

Але виявилося, що у одного з присутніх телефон на старенькому Андроіді чимось заражений і активно стукається на інші девайси, забираючи ледь не третину трафіку.

Судячи по тому, як активно присутні задавали питання Перевезію щодо етичності їх діяльностіті, низькі зарплати в держсекторі і «чи не допомагаєте ви своєю діяльністю кіберзлочинцям» – більшість присутніх ніколи не чула про #FRD та #паровозикоблачко. Активісти цих акцій багато разів і дуже детально, з аргументами, відповідали на усі подібні питання. Тому я не буду повторюватися, вже і так забагато тексту написано. Хоча я кілька разів виступав на тему етичності-легальності-корисності #FRD на кількох великих конференціях, у тому числі за межами України.

Хтось пожартував і запропонував одразу підписати з активістами NDA. А може це був і не зовсім жарт.. Хтозна, це ж бізнес-середовище, у них репутаційні ризики можуть переходити у прямі збитки, тому то така справа. Має значення. Роль не перебільшена.

Але скандал вийшов пречудовий. Якраз трохи перцю для гостроти відчуттів.

Що скажу в цілому про CISO DX Day 2020?

Вона, звісно, не ідеальна. Нагадаю, це перший раз після відходу від формату чисто маркетингово-вендорської конференції. Відбір спікерів все ще відбувається вручну організаторами, квитки на захід не продаються, а роздаються також на власний розсуд організатора, все ще присутні маркетингові доповіді.

Але усі, у кого я запитував, заявили, що цього разу однозначно краще, ніж минулого року, беззаперечно. Я теж так вважаю.

А ще переконаний, що наступні заходи будуть іще кращі, Nadya Karpova, хоча б через позбавлення тяжкої спадщини вендорсько-маркетингового минулого.

Тим більше з таким величезним досвідом проведення івентів.

Головне – бажання розвиватися та догнати лідерів за якістю контента. А лідерами у кібер-конференц-русі я вважаю NoNameCon, OWASP Ukraine та UISGCON, які робляться спільнотою для спільноти і у тому їх «суперсила».

До речі, черговий NoNameCon нас чекає 21-22 травня у Києві.

See you there.

А по CISO DX Day 2020 у мене все.